Configurazione Sicura di Postazioni Isolate con HDD Storage e BitLocker

In questo articolo spieghiamo come configurare sei postazioni, tassativamente non collegate in rete, dotate di due HDD Storage. L’obiettivo è consentire lo scambio di file e la consultazione di documenti a un gruppo ristretto di utenti in ambienti videosorvegliati, garantendo al contempo che i dati non possano essere copiati o esportati all’esterno.

Nota: È difficile impedire la cattura dello schermo se non mediante controlli preliminari sull’accesso ai locali.

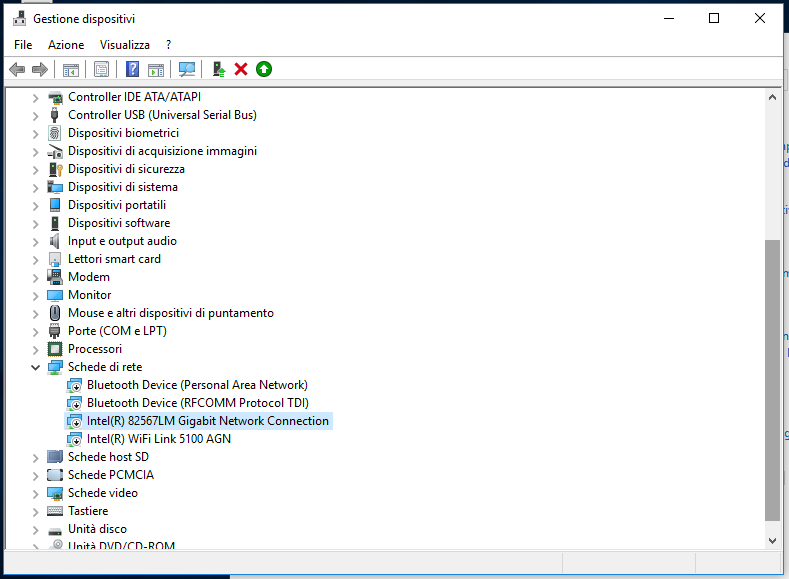

Disabilitazione delle Schede di Rete e Altre Periferiche di Comunicazione

La prima operazione consiste nel disabilitare tutte le interfacce che potrebbero fornire connettività esterna (schede di rete, WiFi, Bluetooth, ecc.). Per fare ciò, accedi alla Gestione Periferiche e disabilita tutte le periferiche di comunicazione. Le periferiche disabilitate mostrano una freccia verso il basso, segno che sono "down".

Identificazione dell'ID Hardware del Dispositivo USB

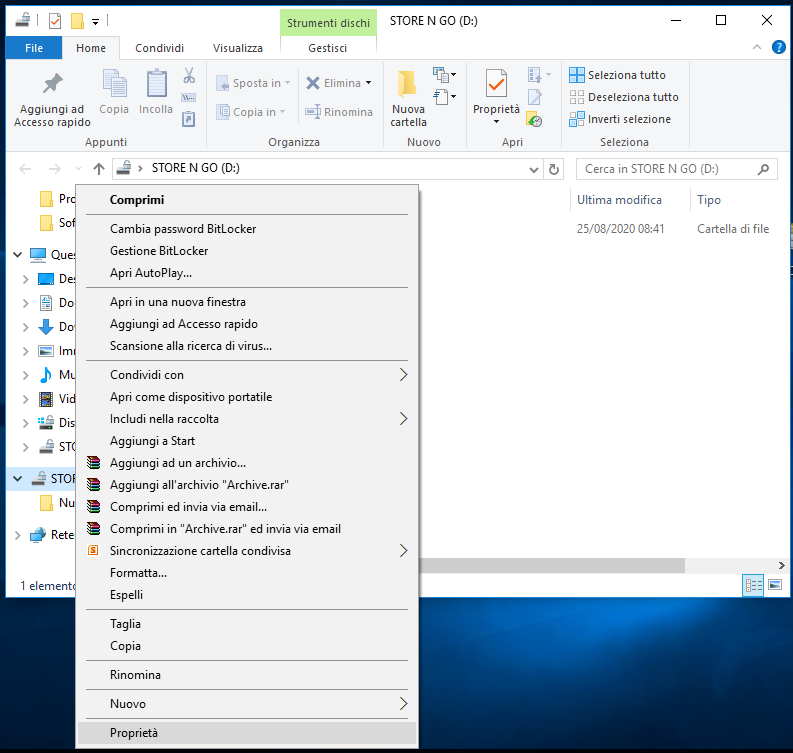

Inserisci la chiavetta USB o l'HDD portatile nella porta USB e attendi che Windows la riconosca.

Per identificare l'ID hardware:

– Clicca con il tasto destro sulla periferica e seleziona Proprietà.

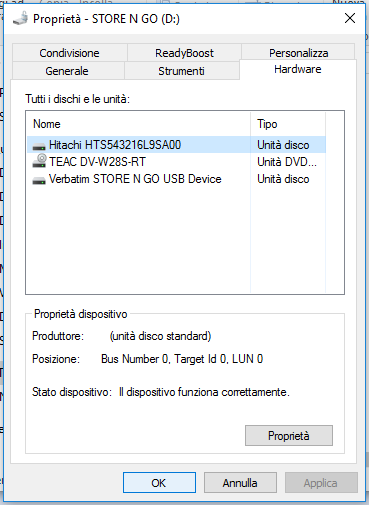

– Nella scheda Hardware troverai i dettagli relativi al dispositivo.

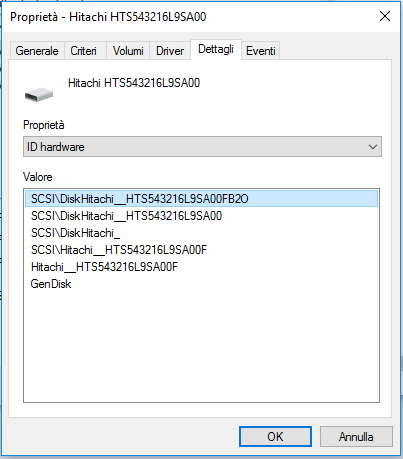

Passa quindi alla scheda Dettagli e, dal menu a tendina delle proprietà, seleziona ID hardware. Copia la riga più lunga, che contiene informazioni complete (costruttore, tipo di periferica e identificativo univoco).

Bloccare l’Installazione di Nuove Periferiche USB tramite Group Policy

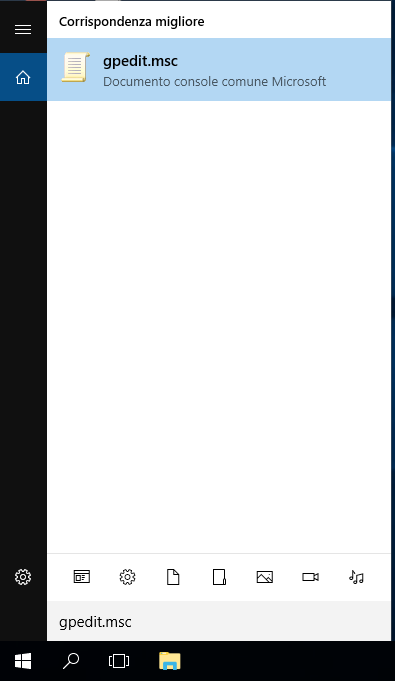

Per impedire l’installazione di nuove periferiche USB, digita gpedit.msc nel campo di ricerca di Windows e premi Invio. Quindi, segui il percorso:

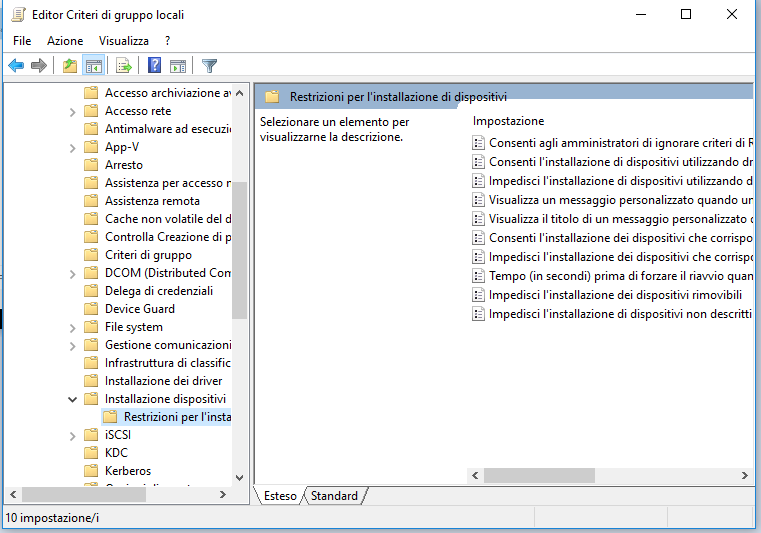

- Configurazione computer

- Modelli amministrativi

- Sistema

- Installazione dispositivo

- Restrizioni installazione dispositivo

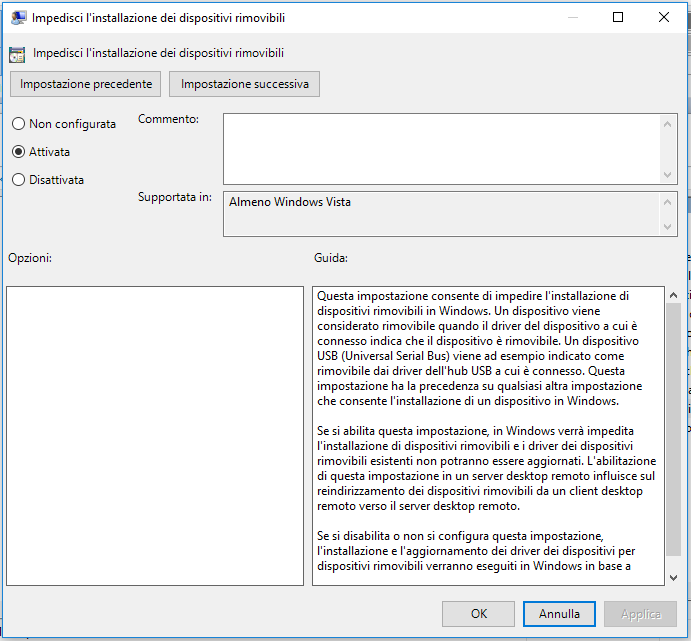

- Impedisci l’installazione dei dispositivi rimovibili

Fai doppio click sulla voce Impedisci l’installazione dei dispositivi rimovibili per attivare la policy.

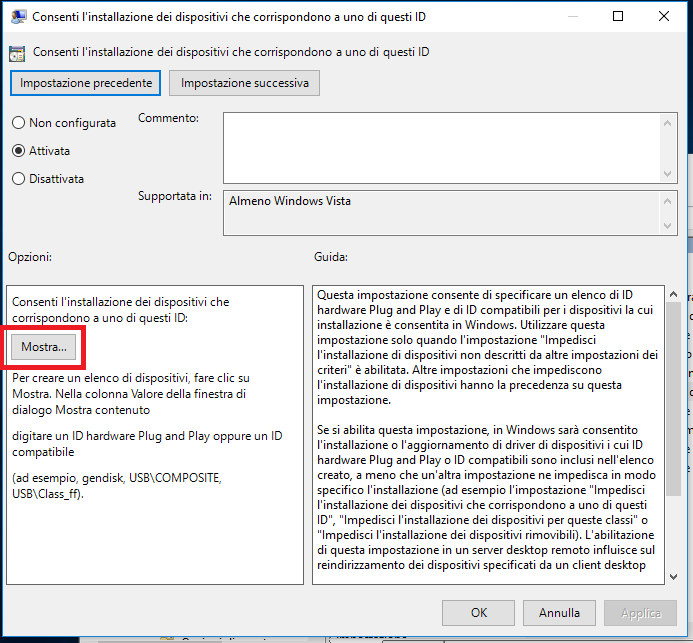

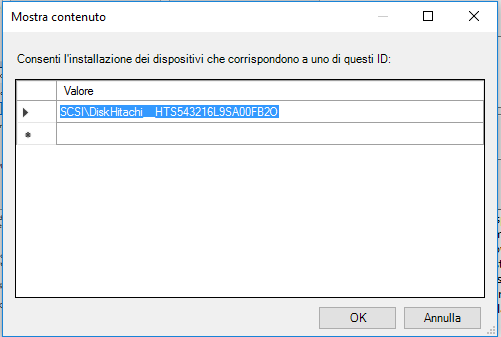

Per consentire l’installazione di una periferica specifica, inserisci il relativo ID hardware nelle policy Consenti l'installazione dei dispositivi che corrispondono ad uno di questi ID.

Attiva la policy, clicca sul tasto Mostra e incolla l'ID della periferica nel campo Valore.

A questo punto, Windows installerà solo le periferiche il cui ID è stato autorizzato.

Blocco dei Dati con BitLocker

Per proteggere i dati presenti nei dischi di sistema e nelle unità removibili, è essenziale configurare le policy di BitLocker.

Protezione dei Dischi di Sistema

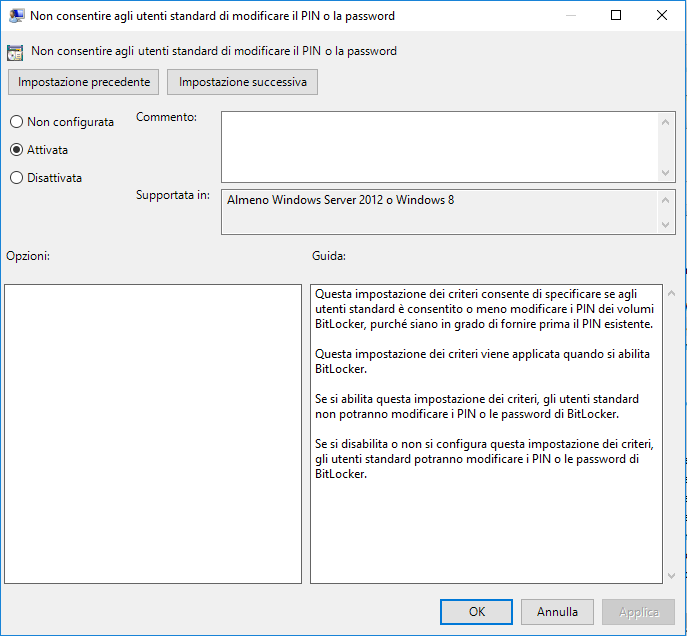

- Apri

gpedit.msce vai in: Configurazione computer > Modelli amministrativi > Comportamenti di Windows > Installazione dispositivo > Crittografia utilità BitLocker > Unità del sistema operativo. - Abilita la policy Non consentire agli utenti standard di modificare PIN o password.

Protezione delle Unità Dati Removibili

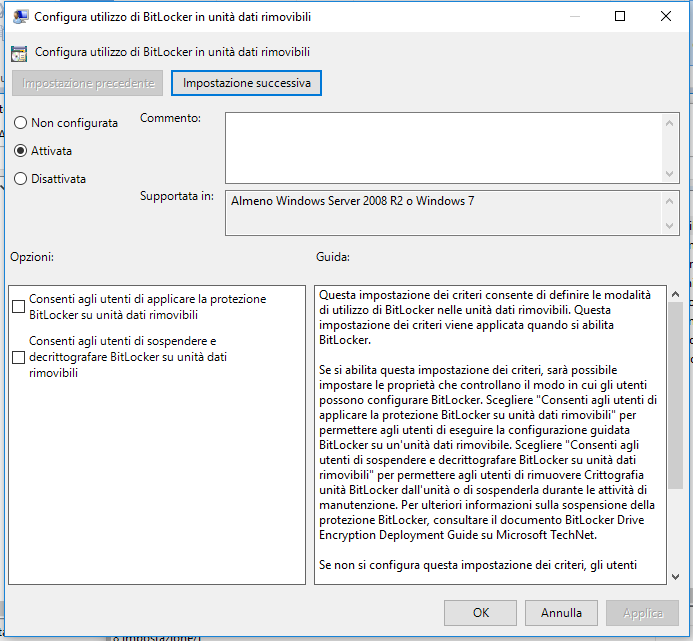

- Accedi a: Configurazione computer > Modelli amministrativi > Comportamenti di Windows > Installazione dispositivo > Crittografia utilità BitLocker > Unità dati removibili.

- Abilita la policy Configura utilizzo di BitLocker in unità dati rimovibili e deseleziona le opzioni per consentire agli utenti di applicare o sospendere la protezione.

Infine, disabilita l'autoplay su tutte le unità per evitare che eventuali script possano intercettare o modificare le configurazioni di sblocco.

Seguendo questi passaggi, le postazioni risulteranno completamente “blindate”: l’accesso ai dati è limitato ai dispositivi autorizzati e le informazioni sono protette tramite crittografia BitLocker. In questo modo, si riduce drasticamente il rischio di fuga di dati, garantendo sicurezza e controllo anche in ambienti isolati.

Per approfondimenti sulla configurazione dello storage protetto, consulta il nostro articolo su Proteggiamo i nostri dati con BitLocker.